Hacker-Alarm

Microsoft warnt vor gefährlicher Sicherheitslücke in Office-Produkten

Aktualisiert:

von Benedikt RammerMicrosoft warnt vor einer kritischen Schwachstelle in Office.

Bild: picture alliance / NurPhoto

Microsoft hat eine schwerwiegende Sicherheitslücke in Office-Produkten bestätigt, die bereits aktiv ausgenutzt wird. Betroffene Nutzer:innen sollten umgehend handeln und Updates installieren, um sich zu schützen.

Das Wichtigste in Kürze

Die Schwachstelle CVE-2026-21509 betrifft mehrere Office-Versionen und wird bereits aktiv ausgenutzt.

Microsoft hat Updates veröffentlicht und empfiehlt dringend, diese zu installieren oder alternative Lösungen zu nutzen.

Ältere Versionen wie Office 2016 C2R erhalten keine Updates mehr und sind besonders gefährdet.

Microsoft warnt vor einer kritischen Sicherheitslücke in seinen Office-Produkten, die unter der Kennung CVE-2026-21509 geführt wird. Die Schwachstelle wird bereits aktiv für Angriffe genutzt und betrifft mehrere Versionen des Bürosoftware-Pakets, darunter Microsoft 365 sowie Office 2016, 2019, 2021 LTSC und 2024 LTSC. Laut Microsoft ist die Angriffskomplexität gering – Angreifer:innen müssen lediglich eine speziell präparierte Datei platzieren, die von Nutzer:innen geöffnet wird. Das bloße Betrachten im Vorschaufenster reicht als Angriffsvektor jedoch nicht aus.

Die Schwachstelle ermöglicht es Angreifer:innen, Sicherheitsbarrieren zu umgehen und schädlichen Code über eingebettete Objekte in Dokumenten auszuführen. Microsoft stuft die Lücke als "hoch" ein und rät dringend dazu, Maßnahmen zu ergreifen, um sich zu schützen. Genaue Informationen zu den beobachteten Angriffen oder möglichen Zielen wurden nicht veröffentlicht.

Update-Optionen für betroffene Versionen

Um die Schwachstelle zu beheben, hat Microsoft ein außerplanmäßiges Sicherheitsupdate bereitgestellt. Nutzer:innen von Office 2021, 2024 und Microsoft 365 Apps for Enterprise müssen keine manuellen Updates installieren. Die Ursache wurde hier durch serverseitige Änderungen behoben. Wichtig ist jedoch, dass alle Office-Anwendungen komplett neu gestartet werden, damit der Schutz wirksam wird. Für ältere Versionen wie Office 2016 und 2019 sind spezifische Updates verfügbar, die manuell installiert werden müssen.

Nutzer:innen von Office 2016 können das Update KB5002713 über den Microsoft-Update-Katalog herunterladen. Für Office 2019 ist ein Update auf Version 1808 (Build 10417.20095) erforderlich. Wer kurzfristig keine Möglichkeit hat, diese Updates durchzuführen, findet in der Microsoft-Sicherheitsmeldung alternative Registrierungsschlüssel als Übergangslösung. Dabei sollten jedoch Vorsichtsmaßnahmen wie das Schließen aller Office-Anwendungen und das Erstellen eines Backups der Registry getroffen werden.

Keine Unterstützung für ältere Versionen

Microsoft weist darauf hin, dass es für ältere Versionen wie Office 2016 C2R (Click-to-Run) und Microsoft Office 2019, die im Einzelhandel erworben wurden, keine Updates geben wird. Der Konzern hatte den Support für diese Produkte bereits Mitte Oktober 2025 eingestellt und bleibt trotz der aktiven Angriffe bei dieser Entscheidung. Betroffene Nutzer:innen sollten daher dringend über einen Wechsel auf neuere Versionen nachdenken, um zukünftige Sicherheitsrisiken zu minimieren.

Auch in den News:

Verwendete Quellen:

msrc.microsoft: "Sicherheitsanfälligkeit in Microsoft Office bezüglich Umgehung von Sicherheitsfunktionen"

:newstime verpasst? Hier aktuelle Folge ansehen

Mehr entdecken

USA

Pam Bondi muss gehen: Trump setzt Justizministerin überraschend ab

Naher Osten

USA verlegen Soldaten in Hotels und zivile Unterkünfte: Ein Verstoß gegen das Kriegsrecht?

Ukraine-Krieg

Russland macht Druck – Studenten für den Drogenkrieg?

Unwetter und Regenfälle

Himmel über Ägäis leuchtet durch Saharastaub orangerot

Kaum noch Hoffnung

Was mit dem Kadaver von Wal Timmy passieren würde

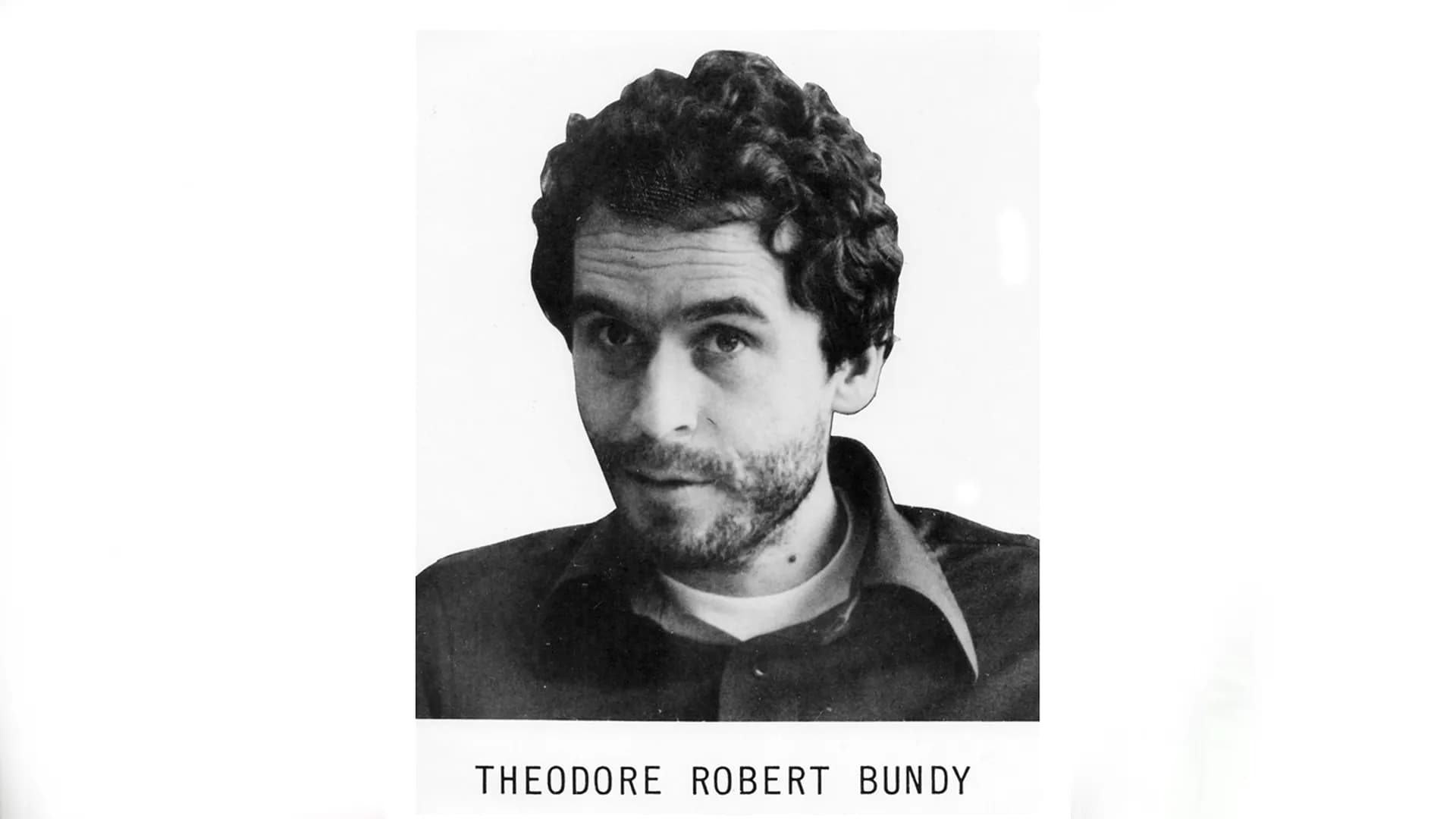

Vor über 50 Jahren

Cold Case gelöst: Serienmörder Ted Bundy tötete 1974 auch Teenager Laura Aime